Blog

Nossas últimas novidadesLogin no app: qual modelo escolher (e-mail/senha, Google, Apple, SSO)

Login bem escolhido reduz abandono, suporte e retrabalho. Login mal escolhido vira “dor eterna” (para o time e para o usuário).

É comum começar um app escolhendo o login “mais fácil” (ou copiando o que outro produto faz). O problema é que cada modelo de autenticação muda diretamente:

- a taxa de cadastro/conversão (quantas pessoas entram no app de verdade);

- o volume de suporte (“esqueci a senha”, conta bloqueada, troca de e-mail);

- a privacidade (quais dados você coleta e armazena);

- e até a aprovação nas lojas (principalmente no iOS).

Neste artigo, você vai entender as principais opções e como decidir com segurança — sem transformar o login em uma decisão interminável.

O que você vai ver aqui

- Os 4 modelos mais usados: e-mail/senha, Google, Apple e SSO (empresa).

- Vantagens e desvantagens de cada um (com foco em UX, suporte e privacidade).

- Quando o login social faz sentido (e quando atrapalha).

- Um checklist simples para escolher o caminho certo.

- Erros comuns (e como evitar dor no pós-lançamento).

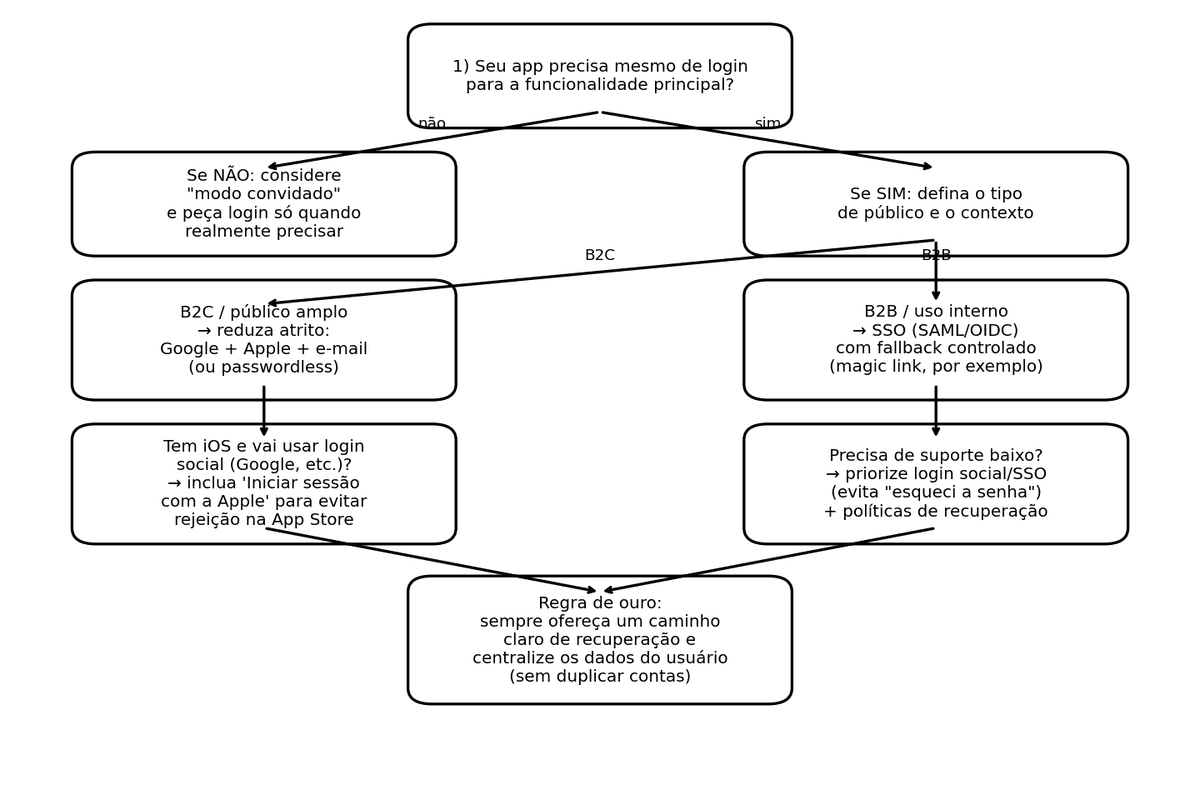

Antes de tudo: você precisa mesmo de login?

Pode parecer óbvio, mas vale a pergunta: o usuário precisa criar conta para usar a funcionalidade principal?

Se o login não é essencial, considere:

- modo convidado (explora o app sem cadastro);

- pedir login só no momento de valor (ex.: salvar favoritos, finalizar compra, acessar conteúdo pago).

Isso reduz abandono na primeira tela e aumenta a chance de o usuário “entender o app” antes de se comprometer.

Visão geral dos modelos

Em 90% dos projetos, o login cai em um destes quatro modelos:

- Conta própria (e-mail/senha ou variações como “magic link”/código)

- Login com Google (federado / “social login”)

- Login com Apple (Iniciar sessão com a Apple)

- SSO corporativo (Single Sign-On: login da empresa — Microsoft Entra ID, Google Workspace, Okta etc.)

A seguir, vamos detalhar cada um.

1) E-mail e senha (conta própria)

O modelo clássico: o usuário cria uma conta no seu sistema e entra com e-mail e senha.

Quando esse modelo é uma boa escolha

- Você precisa de controle total do cadastro (campos, perfis, regras).

- Seu público não tem “um provedor padrão” (ex.: apps que atendem diversos países e perfis).

- Você quer independência de terceiros (Google/Apple/IdP corporativo).

Principais vantagens

- Funciona em qualquer plataforma (iOS, Android, web).

- Não depende de políticas de terceiros para o login existir.

- Permite estratégias como login por e-mail + senha, login por telefone + código, links mágicos, etc.

Principais desvantagens (as que geram custo)

- Suporte: “esqueci minha senha” vira rotina (e precisa ser muito bem feito para evitar fraudes).

- Atrito: criar senha é um passo a mais e aumenta abandono (principalmente em primeira visita).

- Risco operacional: você passa a ser responsável por segurança, antifraude e recuperação de conta.

Boas práticas (em linguagem simples)

Você não precisa saber criptografia para entender a ideia: o que importa é garantir que:

- O usuário consiga recuperar a conta com segurança (sem facilitar golpe).

- Você tenha mecanismos contra abuso (tentativas de senha, bots, etc.).

- O fluxo seja simples e sem pegadinhas.

Dica prática: quando o projeto é B2C, muitas empresas evoluem do “e-mail/senha puro” para passwordless (código por e-mail/SMS ou link mágico) ou para passkeys (quando a base de usuários e a maturidade permitem).

2) Login com Google

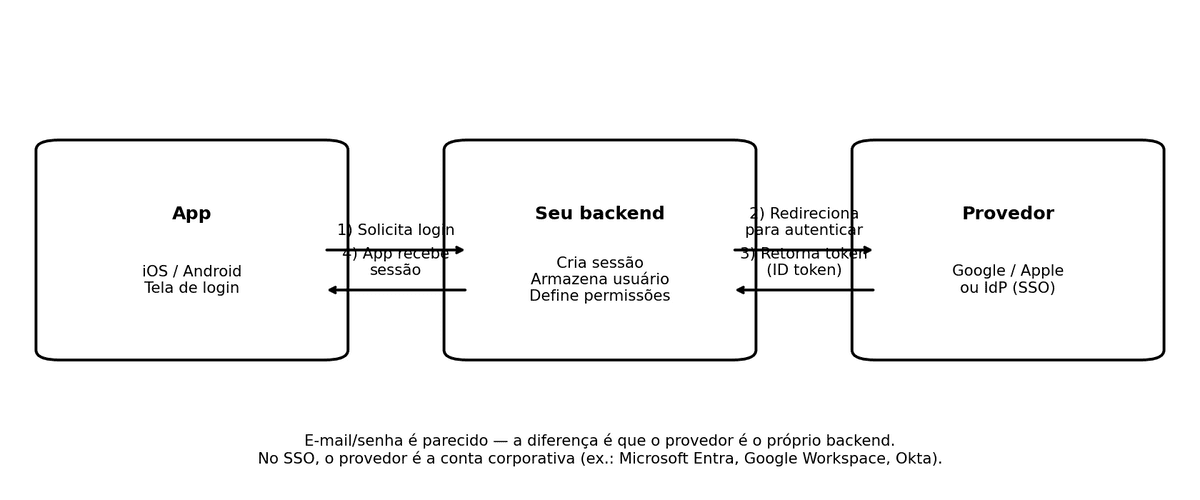

Aqui, o usuário não cria uma senha no seu app: ele usa a conta Google para se autenticar. Tecnicamente, o login do Google se baseia em OAuth 2.0 e OpenID Connect (você recebe um “token” de identidade para validar quem é o usuário).

Quando faz sentido

- Público com alto uso de Android e Gmail.

- Você quer reduzir atrito no cadastro/login.

- Você quer aproveitar o nível de segurança da conta do usuário (como verificação em duas etapas do Google, quando ativa).

Vantagens

- Menos fricção (muito usuário já está logado no celular).

- Reduz “esqueci a senha” (menos tickets de suporte).

- Experiência conhecida pelo usuário.

Desvantagens e cuidados

- Você precisa manter um caminho para recuperação quando o usuário perde acesso à conta Google.

- É comum surgirem casos de conta duplicada se você não planejar bem (ex.: usuário usou e-mail/senha e depois Google com o mesmo e-mail).

- No Android, o “jeito certo” de implementar tende a mudar com o tempo (hoje, o caminho moderno é integrar com o Credential Manager, que unifica passkeys, senhas e login federado em uma interface só).

3) Login com Apple (Iniciar sessão com a Apple)

O “Iniciar sessão com a Apple” é o login social da Apple com foco forte em privacidade. O usuário pode compartilhar o e-mail real ou optar por “Ocultar meu e-mail” (a Apple cria um e-mail de encaminhamento).

Quando faz sentido

- Você tem app iOS (obviamente), principalmente B2C.

- Você quer reduzir atrito e, ao mesmo tempo, reforçar privacidade.

- Você quer evitar risco de rejeição na App Store quando já oferece outro login social.

Vantagens

- Experiência rápida (muitos usuários já estão autenticados no dispositivo).

- Reforço de privacidade (opção de ocultar e-mail).

- Menos tickets de “esqueci a senha” do que e-mail/senha.

Desvantagens e cuidados práticos

- “Ocultar meu e-mail” pode confundir processos internos (ex.: usuário não lembra qual e-mail usou). Isso é resolvido com bom design de conta e suporte.

- Em alguns casos, você recebe nome/e-mail apenas no primeiro login; depois, o identificador do usuário é o que vale para vincular conta.

- Se seu app envia e-mails transacionais (ex.: confirmação, aviso, recuperação), você precisa garantir que está enviando corretamente para o e-mail de encaminhamento quando aplicável.

Atenção importante para iOS: regra de equivalência do login

Se o seu app usa login social/terceiros para autenticar a conta principal (ex.: Google, Facebook etc.), a Apple exige que você ofereça uma opção equivalente de login que respeite requisitos de privacidade (limitar coleta a nome/e-mail, permitir e-mail privado e não rastrear para publicidade sem consentimento), com algumas exceções (por exemplo, apps corporativos que exigem login empresarial).

Na prática, para a maioria dos apps B2C, isso significa: se você tem “Entrar com Google” no iOS, você também deve oferecer “Entrar com Apple”.

4) SSO corporativo (Single Sign-On)

SSO é quando o usuário entra no app usando a conta da empresa/escola (por exemplo, Microsoft Entra ID, Google Workspace, Okta). A ideia é: um login para vários sistemas.

Existem dois “padrões” comuns por trás disso:

- SAML (muito comum em empresas tradicionais)

- OpenID Connect (OIDC) (muito comum em apps modernos)

Você não precisa decorar os nomes. O importante é entender o efeito prático: a empresa controla quem entra, quando entra e quando perde acesso.

Quando faz sentido

- App B2B (uso interno, parceiros, franquias, times de venda).

- Projetos em que desligamento/rotatividade é alto e a empresa precisa revogar acesso rápido.

- Ambiente com exigência de segurança (políticas corporativas, MFA obrigatório, etc.).

Vantagens

- Menos suporte: o usuário “não cria senha do app”; ele usa o login corporativo.

- Controle centralizado: desligou, perdeu acesso (sem depender de alguém lembrar de cancelar).

- Melhora compliance (em muitos cenários corporativos).

Desvantagens

- Precisa do time de TI/infra do cliente (não é um botão “rápido”).

- Pode ser excessivo para app B2C (onde não existe uma “conta corporativa padrão”).

- Você precisa planejar um fallback (o que acontece se a empresa ficar sem acesso ao IdP?).

Comparativo rápido (sem complicação)

| Opção | Melhor para | Atrito de entrada | Suporte (“esqueci…”) | Privacidade | Complexidade de projeto |

|---|---|---|---|---|---|

| E-mail/senha | Qualquer público; quando você precisa de controle | Médio/alto | Alto | Depende do seu design | Média |

| B2C, público Android, onboarding rápido | Baixo | Baixo/médio | Boa se coletar o mínimo | Média | |

| Apple | B2C no iOS, privacidade, requisito de equivalência | Baixo | Baixo/médio | Muito forte | Média |

| SSO | B2B, uso interno, parceiros, franquias | Baixo (para o usuário) | Baixo | Alta (empresa controla) | Alta |

Como escolher em 5 perguntas

- Seu app é B2C (público geral) ou B2B (empresa)?

B2C costuma precisar de menos atrito; B2B costuma priorizar controle e segurança. - Você precisa de login já no primeiro acesso?

Se não precisar, comece com modo convidado e peça login depois. - Seu público usa mais Android ou iOS?

Isso influencia muito a adoção de Google/Apple. - Você tem time para lidar com suporte de conta?

Se não tiver, evite depender só de e-mail/senha. Login social/SSO reduz chamados. - Você vai oferecer login social no iOS?

Se sim, quase sempre é prudente oferecer também login com Apple para evitar problemas de aprovação.

Boas combinações (recomendação por cenário)

Cenário A: app B2C (iOS + Android) e precisa crescer rápido

Recomendação típica:

- Google + Apple + e-mail (ou e-mail por código/link, sem senha)

Por quê?

- Você reduz atrito.

- Você cobre os dois ecossistemas.

- Você mantém um “fallback” para quem não quer login social.

Cenário B: app B2B (uso interno / parceiros)

Recomendação típica:

- SSO corporativo (SAML/OIDC) como principal

- fallback controlado (ex.: magic link para usuários externos autorizados)

Por quê?

- A empresa controla acessos e desligamentos.

- Você reduz suporte e aumenta segurança.

Cenário C: app com privacidade como diferencial

Recomendação típica:

- Apple + e-mail (minimalista) e política clara de dados

Por quê?

- Menos coleta, menos exposição, mais confiança.

Impacto no suporte: o que realmente muda (“esqueci a senha”)

Quando você escolhe e-mail/senha, você precisa considerar um volume inevitável de:

- reset de senha;

- troca de e-mail;

- conta “invadida” (ou suspeita);

- tentativas de fraude na recuperação.

Com login social e SSO, isso diminui, mas não zera: ainda existe suporte de “perdi acesso ao provedor”, “troquei de empresa”, “meu e-mail não recebe”, etc.

Por isso, independentemente do modelo, é saudável ter duas regras no produto:

- Recuperação de conta sempre tem que existir e ser testada (antes do lançamento).

- Um usuário = uma conta no seu backend (evitar duplicidade e confusão).

Erros comuns que geram retrabalho (e como evitar)

- Criar contas duplicadas sem perceber

Ex.: usuário cadastra com e-mail e depois entra com Google.

Solução: planejar vinculação e unificação de contas desde o início. - Pedir dados demais no login social

Solução: pedir apenas o necessário (nome/e-mail) e só expandir se existir motivo claro. - Não considerar a regra de equivalência no iOS

Solução: se houver login social/terceiros para conta principal, planeje também a opção Apple (salvo exceções específicas). - Não testar o fluxo de ponta a ponta

Solução: testar cadastro, login, logout, troca de dispositivo e recuperação — com um checklist simples.

Fechando: qual é o melhor login?

Não existe “o melhor login” universal. Existe o melhor login para o seu público, seu canal (iOS/Android/web), sua operação de suporte e seu nível de risco.

Se você quiser uma regra prática para começar:

- B2C: Google + Apple + alternativa por e-mail (preferencialmente sem senha, quando possível).

- B2B: SSO (SAML/OIDC) com fallback controlado.

- Quando login não é essencial: modo convidado e login só na hora certa.

Depois de escolher o modelo de login, revise como esses dados aparecerão na política e nas lojas: Política de Privacidade, Data Safety e App Privacy: o que preparar antes de publicar seu app.